Чіпових послідовностей, що відповідають вказаним вимогам автокореляції, існує достатньо багато, але особливий інтерес представляють так звані коди Баркера.

Коди Баркера (Barker sequence) - це послідовність {(s(t))} елементів +1 і -1. Довжина послідовності рівна n, а для автокореляційного значення R(t) справедливо наступне: |R(t)|<=1 для всіх |t|<=(n - 1). Більш того, дана властивість справедлива для таких перетворень (і їх поєднань):

s(t)-> -s(t) s(t)-> (-l)'s(t) і s(t)-> -s(n - 1 - t).

В даний час відомі такі послідовності Баркера:

n = 2 + +

n = 4 + +-

n = 5 + + + -

n = 7 + + + - - + -

n = 11 + - + + - + + + - - -

n = 13 + + + + + - - + + - + - +

У 802.11 використовується послідовність Баркера n = 11. Таким чином, кожна двійкова одиниця відображається в послідовність {+ - + + - + + + - - -}, а кожен двійковий нуль - у послідовність {- + - - + - - - + + +}.

Важливою особливістю послідовностей Баркера є їх стійкість до інтерференції і ефектів багатопроменевого розповсюдження. Вони також володіють найкращими серед відомих псевдовипадкових послідовностей властивостями шумоподібності, що і зумовило їх широке застосування. Для того, щоб передати сигнал логічна одиниця передається прямою послідовністю Баркера, а логічний нуль - інверсною послідовністю.

2.5. Основи технології OFDM

OFDM (Orthogonal Frequency Division Multiplexing) є частиною сімейства схем багатоканальної модуляції, яка була розроблена для передачі даних в умовах сильної міжсимвольної інтерференції (imcrsymbol interference, ISI). Процес передачі символу за технологією QPSK (QPSK - фазова маніпуляція з квадратурними (фазовими) сигналами). Полягає у послідовній передачі символів. В процесі передачі символів від передавача до приймача через середовище передачі вони спотворюються, а деякі частини сигналу можуть бути затримані. Якщо ці затримки істотні, перший символ може накластися на другий (точніше, на початок другого символу). Таке накладання і приводить до виникнення міжсимвольних перешкод, або міжсимвольної інтерференції. Час затримки між прийомом першої "копії" сигналу і останньої його "копії" називається розкидом затримок (delay spread) каналу. Його можна також розглядати як кількість часу, на який перший символ розширюється за секунду. Зазвичай розробники борються з міжсимвольною інтерференцією одним з наступних двох методів: застосовуючи символи, які достатньо довгі для того, щоб бути правильно декодованими в умовах міжсимвольної інтерференції, або шляхом вирівнювання (equalizing) для усунення спотворень, викликаних міжсимвольною інтерференцією. При використанні першого методу швидкість передачі символів обмежується значенням, що є дещо меншим від смуги пропускання каналу, яка в свою чергу пропорційна розкиду затримок. При збільшенні смуги пропускання каналу можна збільшувати швидкість передачі символів, тим самим добиваючись підвищеної швидкості передачі даних. Другий метод, часто використовуваний спільно з першим, вимагає використання складніших і дорожчих способів із застосуванням схем вирівнювання параметрів каналів (channel-equalization schcems), для максимального використання смуги пропускання каналу.

Схеми багатоканальної модуляції (multichannel modulation schcems) можуть реалізовуватися по-різному. При частотному розділенні каналів необхідно, щоб ширина окремого каналу була, з одного боку, достатньо вузькою для мінімізації спотворення сигналу в межах окремого каналу, а з іншої - достатньо широкою для забезпечення необхідної швидкості передачі. Крім того, для економного використання всієї смуги каналу, що розділяється на підканали, бажано якомога щільніше розташувати частотні підканали, але при цьому уникнути міжканальної інтерференції, щоб забезпечити повну незалежність каналів один від одного. Частотні канали, що задовольняють перерахованим вимогам, називаються ортогональними. Несучі сигнали всіх частотних підканалів (а точніше, функції, що описують ці сигнали), ортогональні один до одного. Важливо, що хоча самі частотні підканали можуть частково перекривати один одного, ортогональність сигналів, що є несучими, гарантує частотну незалежність каналів один від одного, а, отже, і відсутність міжканальної інтерференції (Рис. 2).

Рис. 2. Приклад частотних каналів, що перекриваються

Корисним інструментом для створення символів цих незалежних підканалів є швидке перетворення Фур’є (ШПФ), яке є ефективним методом застосування дискретного перетворення Фур’є (ДПФ) і дозволяє перетворювати сигнали з тимчасової області в частотну і назад. У частотній області генеруються N 4-qam символів (від англ. quadrature amplitude modulation - квадратурно амплітудна модуляція), які потім перетворяться в тимчасову область за допомогою зворотного ШПФ. Встановлення розміру вхідних даних ШПФ (size of FFT) рівним степені числа 2 дозволяє скоротити кількість операцій пристрою і підвищити їх ефективність. З цих причин в системах OFDM число N завжди вибирають рівним степені 2.

Щоб бути впевненим про прийняття сигналу, потрібно застосувати тимчасове представлення символу OFTM і створити циклічний префікс шляхом повторення закінчення v символу на його початку. Цей процес зображений на рис.3, де v - довжина циклічного префікса і N - використовуваний розмір вхідних даних ШПФ.

Довжина циклічного префікса повинна перевищувати розкид затримок каналу в забезпечення того, щоб кожен отриманий OFDM-символ був циклічною згорткою імпульсної характеристики каналу з переданим символом. Згортка - це математична операція, вживана для опису проходження сигналу через канал і обчислення вихідного сигналу, що виходить. За другим способом потрібно вставити між символами охоронні інтервали (guard time), які гарантуватимуть, що кожен залишковий сигнал (residual signal) попереднього OFDM-символу зупиниться, перш ніж почнеться обробка поточного символу. Цей інтервал дозволяє послідовно обробляти символи, і якщо описувати даний процес в частотній області, це означає послідовну обробку підканалів (рис. 4).

Рис. 3. Формування циклічного префікса в технології OFDM.

Рис. 4. Уникнення міжсимвольної інтерференції за рахунок використання охоронних інтервалів.

Для того, щоб приймач міг визначити імпульсну характеристику каналу (to estimate the channel), часто або вставляють відомі настроювальні символи на деяких з N піднесучих частот, або передають окремий OFDM-символ, який приймач може використовувати для визначення імпульсної характеристики каналу.

3. Архітектура бездротових мереж

Розвиток бездротових мереж, як і багато що інше, проходить під постійним контролем відповідних організацій. Найголовнішою серед них є IEEE (Institute of Electrical and Electronic Engineers, Міжнародний інститут інженерів електротехніки і електроніки). Зокрема, бездротові стандарти, мережеве устаткування і все, що відноситься до бездротових мереж контролює робоча група WLAN (Wireless Local Area Network, бездротова локальна мережа), у яку входять більше 100 представників різних університетів і компаній-розробників мережевого устаткування. Ця комісія збирається кілька разів на рік з метою вдосконалення існуючих стандартів і створення нових, таких, що базуються на останніх дослідженнях і комп'ютерних досягненнях.

На сьогоднішній день використовується два варіанти архітектури або, простіше кажучи, варіанти побудови мережі: незалежна конфігурація (Ad-hoc) і інфраструктурна конфігурація. Відмінності між ними незначні, проте вони кардинально впливають на такі показники, як кількість користувачів, що підключаються, радіус мережі завадостійкість і так далі. Яка б конфігурація мережі не була вибрана, стандарти визначають один тип протоколу доступу до носія і різні специфікації для фізичних каналів.

3.1 Незалежна конфігурація (Ad-hoc)

Режим незалежної конфігурації (IBSS - Independent Basic Service Set, незалежний базовий набір служб), котрий часто називають «точка-точка», - найпростіший у застосуванні. Відповідно, простішою є побудова і налаштування мережі з використанням незалежної конфігурації (рис. 5).

Рис. 5. Режим незалежної конфігурації

Щоб об'єднати комп'ютери в бездротову мережу, достатньо обладнати кожен комп'ютер адаптером бездротового зв'язку. Як правило, такими адаптерами комплектуються переносні комп'ютери, що зводить побудову мережі до налаштування відповідних ресурсів і обмежень.

Зазвичай такий спосіб використовується для організації хаотичної або тимчасової мережі, а також в тому випадку, якщо інший спосіб побудови мережі через які-небудь причини не підходить.

Хоча режим незалежної конфігурації простий в побудові, існує декілька недоліків, головними з яких є малий радіус дії мережі і низька стійкість до завад, що накладає певні обмеження на місце розташування комп'ютерів мережі. Крім того, підключитися до зовнішньої мережі або до Інтернету у такому разі дуже непросто.

3.2. Інфраструктурна конфігурація

Інфраструктурна конфігурація, або, як її ще часто називають, «режим клієнт-сервер», - перспективніший і широко використовуваний варіант бездротової мережі.

Інфраструктурна конфігурація має багато переваг, серед яких можливість підключення достатньо великої кількості користувачів, хороша завадостійкість, високий рівень контролю підключень. Є можливість використання комбінованої топології і дротових сегментів мережі.

Для організації бездротової мережі з використанням інфраструктурної конфігурації необхідно мати як мінімум одну точку доступу (Access Point) (рис. 6).

Рис. 6. Точка доступу

У цьому випадку конфігурація називається базовим набором служб (BSS - Basic Service Set). Точка доступу може працювати автономно або у складі дротяної мережі і може виконувати функцію моста між дротовими і бездротовими сегментами мережі. При такій конфігурації мережі комп'ютери «спілкуються» тільки з точкою доступу, яка управляє передачею даних між комп'ютерами (рис.7а).

Звичайно, однією точкою доступу мережа може не обмежуватися. У цьому випадку базові набори служб утворюють єдину мережу конфігурація якої носить назву розширеного набору служб (ESS - Extended Service Set). При такій конфігурації мережі точки доступу обмінюються між собою інформацією, переданою за допомогою дротового з'єднання (рис.7б) або за допомогою радіомостів. Це дозволяє ефективно організовувати трафік між сегментами мережі (фактично - точками доступу).

Рис. 7. Режим інфраструктурної конфігурації: а) з базовим набором служб; б) з розширеним набором служб.

4. Механізм доступу до середовища стандарту 802.11

Бездротові мережі використовують механізм, який називається "Множинний доступ з контролем несучої і запобігання колізій" (Carrier Sense Multiple Access with Collision Avoidance, CSMA/CA). CSMA/CA є механізмом "прослухування перед передачею" (Listen Before Talk, LBT). Передавальна станція перевіряє, чи присутній в середовищі сигнал несучої і, перш ніж почати передачу, чекає її звільнення.

Дротова Ethernet здатна виявляти колізії в середовищі передачі. Дві станції, передають дані одночасно, збільшують рівень сигналу в каналі, і це служить сигналом передавальної станції, що виникла колізія. Бездротові станції стандарту 802.11 не володіють такою можливістю. Механізм доступу стандарту 802.11 повинен зробити все можливе для того, щоб колізії не виникали в принципі.

4.1. Огляд CSMA/CA

Технологія CSMA/CD порівнюється з селекторною „розмовою”. Кожен учасник, охочий щось сказати, повинен почекати, поки не перестане говорити інший. Якщо лінія вільна, учасник повинен спробувати говорити. Якщо два учасники починають говорити одночасно, обидва повинні замовкнути і повторити спробу.

При використанні CSMA/CA правила дещо інакші. Якщо звернутися до тієї ж аналогії селекторної „розмови”, у алгоритм його проведення потрібно внести деякі змінні.

Перш ніж учасник почне говорити, він повинен повідомити, наскільки тривалою буде його мова. Це повідомлення дасть потенційним промовцям уявлення про те, як довго їм доведеться чекати можливості говорити.

· Учасники не можуть передавати до тих пір, поки не закінчиться час, зарезервований попереднім учасником;

· Учасники не знають, чи приймають їх сигнал, коли вони передають, до тих пір, поки вони не отримають підтвердження після закінчення передачі;

· Якщо два учасники почали „спілкуватись” одночасно, вони не знають про те, що намагаються „перекричати” один одного. Передавальні станції визначають, що вони працюють одночасно, по тому факту, що не отримують підтвердження того, що їх передача отримана.

· Учасники вичікують деякий невизначений (випадковий) час і знову намагаються передавати.

Як видно, технологія CSMA/CA застосовує складніші правила, ніж CSMA/CD. Вони допомагають уникати колізій. Запобігання колізіям є ключовим моментом для бездротових мереж, оскільки останні не мають явного механізму для їх виявлення. При використанні технології CSMA/CA колізія виявляється тільки при неотриманні передавальною станцією очікуваного підтвердження.

Реалізація технології CSMA/CA стандартом 802.11 здійснюється за допомогою розподіленої функції координації (Districted Coordination Function, DCF). Перш ніж описувати роботу CSMA/CA, має сенс спочатку описати важливі для CSMA/CA 802.11 компоненти.

· Контроль несучої.

· Розподілена функція координації.

· Фрейми підтвердження.

· Резервування середовища за допомогою механізму "готовність до передачі/готовність до прийому" (Rts/Cts).

Крім того, є ще два інших механізми характерних для доступу до середовища за стандартом 802.11, але не пов'язані безпосередньо з технологією CSMA/CA.

· Фрагментація фреймів.

· Точкова функція координації (Point Coordination Function, PCF).

4.2. Фрагментація фрейму за стандартом 802.11

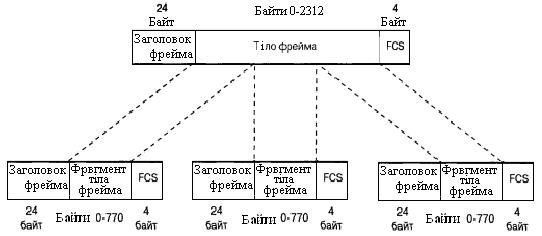

Фрагментація фрейму - це виконувана на рівні MAC функція, призначення якої - підвищити надійність передачі фреймів через бездротове середовище. Під фрагментацією розуміється розділення фрейму на менші фрагменти і передача кожного з них окремо (рис. 8). Передбачається, що вірогідність успішної передачі меншого фрагмента через зашумлене бездротове середовище є більшою. Отримання кожного фрагмента фрейму підтверджується окремо; отже, якщо який-небудь фрагмент фрейму буде переданий з помилкою або вступить в колізію, то тільки його доведеться передавати повторно, а не весь фрейм. Це збільшує пропускну спроможність середовища.

Рис. 8. Фрагментація фрейму

Розмір фрагмента може задавати адміністратор мережі. Фрагментації піддаються тільки одноадресатні фрейми. Широкомовні, або багатоадресні фрейми передаються цілком. Крім того, фрагменти фрейму передаються пакетом, з використанням тільки однієї ітерації механізму доступу до середовища DSF.

Хоча за рахунок фрагментації можна підвищити надійність передачі фреймів у бездротових локальних мережах, вона приводить до збільшення "проміжних витрат" МАС-протоколу стандарту 802.11. Кожен фрагмент фрейму включає інформацію, що знаходиться у заголовку 802.11 MAC, а також вимагає передачі відповідного фрейму підтвердження. Це збільшує число службових сигналів МАС-протоколу і знижує реальну продуктивність бездротової станції. Фрагментація - це баланс між надійністю і непродуктивним завантаженням середовища.

Дата добавления: 2015-09-11; просмотров: 86 | Поможем написать вашу работу | Нарушение авторских прав |